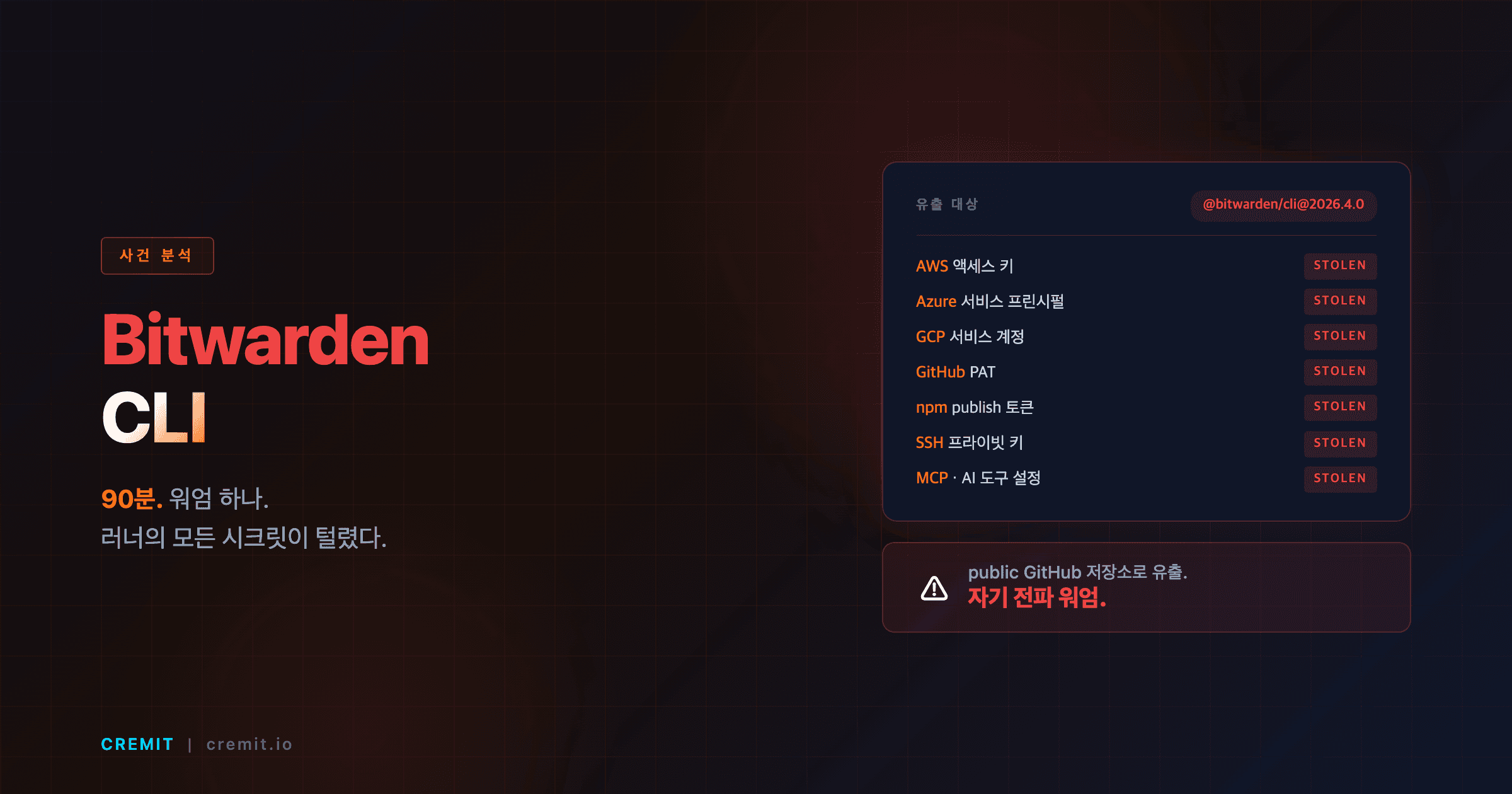

Bitwarden CLI 해킹 (2026년 4월): 90분간 npm으로 AWS·GCP·GitHub 토큰이 탈취된 경위

2026년 4월 22일, 공식 @bitwarden/cli@2026.4.0 npm 패키지가 약 90분간 악성으로 배포됐습니다. 자기 전파 워엄이 CI 러너에서 AWS·Azure·GCP·GitHub·npm·SSH·AI 도구 자격증명을 빼냈습니다. Vault는 무사, CI 토큰은 위험. 타임라인, NHI Kill Chain 매핑, 10분 안에 끝내는 영향 점검 체크리스트를 정리했습니다.